Proattività come attitudine: Heimdal Security e Trilogik

Quando lavora bene il tuo antimalware?

Quando puoi fare il tuo lavoro in sicurezza.

Quando non ci sono notifiche invasive, blocchi improvvisi e inspiegabili, file che diventano inaccessibili di punto in bianco, colleghi fermi che si lamentano, né — nel peggiore dei casi — fermi operativi ed emergenze.

In altre parole: quando la sicurezza svolge il suo ruolo senza diventare essa stessa un problema da gestire.

È un paradosso noto: le soluzioni che funzionano meglio sono spesso quelle che si notano meno.

Ed è anche il motivo per cui risultano più difficili da spiegare, giustificare e raccontare.

Chiudere il recinto prima che i buoi scappino

Negli ultimi anni il lessico dell’IT si è popolato di parole come incident response, rollback, disaster recovery, continuità operativa. Tutti concetti ormai familiari, e tutti necessari.

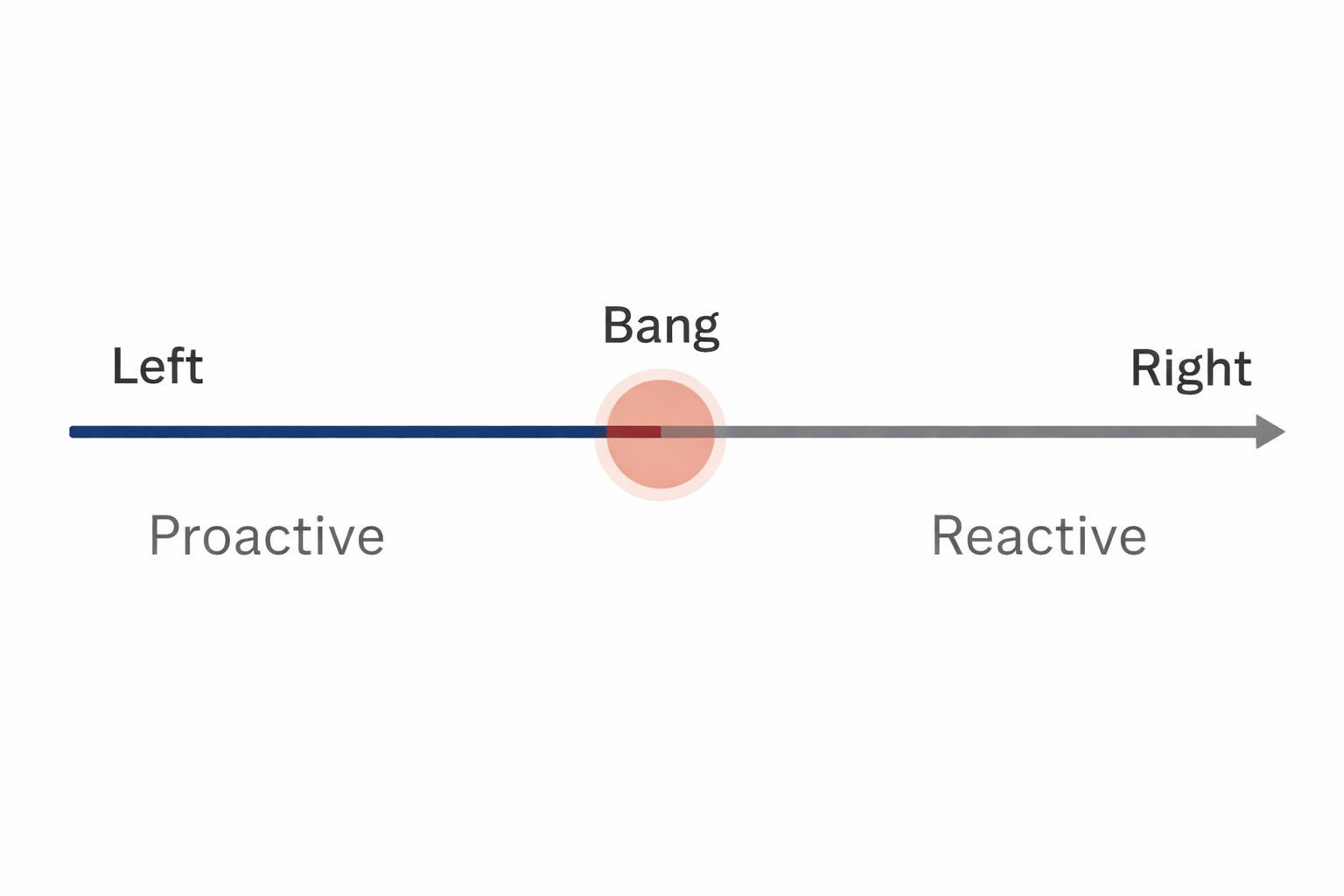

Ma se guardiamo le sfide da un punto di vista operativo, il punto non è quanto siamo bravi a reagire, ma quanto spesso siamo costretti a farlo.

Ogni reazione significa comunque tempo perso, persone coinvolte, contesto interrotto e attenzione sottratta ad altro, se non danni reputazionali o monetari.

Anche quando “va tutto bene”, un incidente è sempre un piccolo fallimento del sistema, non una sua dimostrazione di forza.

Per questo, in Trilogik, da tempo ci chiediamo se la sola capacità di reagire sia davvero un approccio sostenibile.

Bloccare l’evento è già gran parte della soluzione

Questo è il punto chiave: non stare a guardare finché qualcosa “si manifesta chiaramente” per poi reagire, ma intervenire nel momento in cui un comportamento sta diventando pericoloso.

Nel caso del ransomware, riconoscere che un file è malevolo resta importante.

Ma osservare se qualcuno sta iniziando a cifrare grandi volumi di dati, rinominare file in modo sistematico, interferire con i meccanismi di ripristino o accedere a risorse che normalmente non dovrebbero essere toccate è spesso ancora più rilevante.

Quando emergono segnali di questo tipo, non serve aspettare di avere una certezza formale sul tipo di attacco.

Si può fermare l’azione, isolare il contesto, evitare che il problema cresca.

Il rollback resta utile.

Ma è meglio non doverlo usare.

Pensiamo a un cliente che entra in gioielleria: se ha passamontagna e borsone aperto, il vigilante lo intercetta subito.

Ma se ha il cappello dei New York Giants e una giacca a vento e inizia a intascare orologi e collane, non serve che sembri un ladro: basta quello che sta facendo. Ed è lì che qualcuno deve intervenire, non quando esce.

Perché non basta un solo livello di controllo

Nella pratica, gli attacchi non seguono percorsi lineari.

Iniziano con un’e-mail, proseguono con un accesso riuscito, sfruttano canali legittimi, si muovono lateralmente. L’azione chiaramente malevola arriva alla fine.

Osservare un singolo punto fornisce informazioni limitate.

Mettere insieme endpoint, identità, rete e comportamento permette di leggere un percorso.

Ed è molto più semplice intervenire in un percorso mentre si sta dipanando che gestire un singolo evento quando l’impatto è già arrivato.

Il partner IT che previene gli incidenti

La proattività, in Trilogik, va oltre la sicurezza. È il modo in cui pensiamo l’IT nel suo insieme.

Ogni intervento viene letto anche come intelligence: qualcosa che oggi va risolto, ma che domani possiamo prevenire che si ripresenti nello stesso modo.

È da qui che nascono controlli analitici, automatismi, miglioramenti strutturali.

Ragioniamo sempre in termini di timeline.

C’è un momento in cui l’incendio scoppia e va spento.

Il nostro lavoro è fare in modo che la scintilla venga intercettata prima, e che l’incendio non si verifichi affatto.

Perché Heimdal si inserisce in questo modello operativo

È su questo piano che Heimdal Security trova il proprio ruolo operativo: interrompere le sequenze mentre sono ancora in corso.

Heimdal introduce automazione nel containment.

Quando un comportamento devia in modo significativo dalla normalità, l’intervento viene attivato direttamente sul contesto coinvolto: processi, endpoint e connessioni vengono isolati mentre l’evento è in corso, prima che produca un impatto operativo.

Nel caso di ransomware ed eventi distruttivi, Heimdal aggiunge un layer di Ransomware Encryption Protection (REP X) progettato per interrompere l’azione durante l’esecuzione: fermare la cifratura, contenere l’escalation, limitare il perimetro coinvolto.

Questo è possibile grazie all’integrazione di più livelli di sicurezza.

Endpoint, rete, DNS e comportamento vengono correlati per costruire una vista coerente della sequenza in atto. I trigger sono deterministici e comportamentali, indipendenti dalla firma.

In questo assetto, Heimdal opera come Automated-XDR: detection e risposta automatizzata su più livelli, orientata a interrompere l’evento prima che il danno si consolidi.

Il risultato operativo si avvicina a quello di un MDR, mantenendo l’autonomia e la sostenibilità di una gestione automatizzata.

Il risultato è una sicurezza che interviene quando serve e resta silenziosa quando l’operatività procede normalmente.

L’unico approccio scalabile

Quando è progettata correttamente, la sicurezza diventa una proprietà del sistema.

Una proprietà che regge nel tempo e al crescere della complessità.

Lavora lungo la sequenza, mentre le condizioni si stanno formando.

Agisce sul comportamento, sul contesto e sul tempo.

Il metodo consiste nel leggere l’IT come un insieme di dinamiche che evolvono.

Il merito consiste nel rendere l’intervento automatico, coerente e ripetibile, anche quando l’ambiente cresce.

In Trilogik questo è lo spazio di lavoro.

La misura della sicurezza sta in tutto ciò che continua a funzionare e crescere.